病院が直面するダークウェブの脅威と監視が重要な理由

近年、医療機関へのサイバー攻撃が急増しており、病院は悪意のあるサイバー犯罪者の格好の標的となっています。サイバー攻撃は以前よりもさらに巧妙化し、患者データのセキュリティや病院の運営、患者の安全性に重大な脅威をもたらしているのです。本記事は、病院が直面しているダークウェブの脅威について注目し、そのようなリスクを軽減するための監視と事前対策の重要性を解説します。

病院を標的としたサイバー攻撃の増加

近年、多くのニュースが流れているように、国内でも病院を標的としたサイバー攻撃が増加しています。例えば、大阪急性期・総合医療センターはランサムウェア攻撃を受け電子カルテシステムが停止し、新規外来患者の受け入れや手術を停止したとのこと。

このように、サイバー攻撃によって通常の病院業務ができなくなること以外にも、サイバー犯罪者によって盗まれた機密情報は、ダークウェブに流出するリスクがあります。ダークウェブとは、インターネットの隠れた部分に存在する匿名のネットワークです。高い匿名性のため、ランサムウェアや機密情報などが売買される犯罪の温床としても知られています。

例えば、ダークウェブを使えば、病院が利用しているシステムの脆弱性や攻撃を仕掛けるランサムウェアの購入が可能です。悪意ある攻撃者が、病院の脆弱性に関する情報とランサムウェアを購入して、サイバー攻撃を仕掛けるケースは十分に考えられます。

サイバー犯罪者の目的は、多額の身代金です。セキュリティ対策が弱く、身代金を簡単に支払うがゆえに、病院を狙ったサイバー攻撃は増加しています。

病院からダークウェブへの機密情報流出がもたらすリスク

病院の機密情報がサイバー犯罪者の手に渡り、ダークウェブに流出した際に生じる主なリスクを解説します。

患者データと医療記録の売買

患者データや医療記録は、ダークウェブにおける貴重な商品であり、悪意ある第三者の間で高値で取引されます。このような機密情報の売買は、患者のプライバシーを損なうだけでなく、様々な詐欺行為を招き、経済的損失と風評被害をもたらすでしょう。

新規患者の受け入れ停止

機密情報がダークウェブに流出すると、新規患者の受け入れが停止される可能性もあります。なぜなら、サイバー犯罪者が医療記録を操作したり、重要なシステムを混乱させたりすることで、患者のケアや健康が脅かされる可能性があるためです。

顧客の信頼の低下

患者情報をはじめとした機密情報がダークウェブに流出すると、顧客の信頼が大きく低下するでしょう。「自身の個人情報が流出するかもしれない」「安全な医療を提供できないかもしれない」と考え、病院を変える患者も出るかもしれません。機密情報の流出で失った信頼を取り戻すためには、長い時間と労力がかかります。

病院を標的とするサイバー攻撃の主な種類

病院が直面するサイバー攻撃の主な種類を理解することは、効果的な対策を立てる上で重要です。ここからは、病院を標的とする主なサイバー攻撃を解説します。

ランサムウェア攻撃

ハッカーが病院システムや情報を暗号化し、アクセスを回復するために法外な身代金を要求するランサムウェア攻撃は、病院が対策しておくべきサイバー攻撃です。

奈良県のある病院では、電子カルテシステムがランサムウェアに感染し、患者1,100人分のカルテの参照ができなくなりました。

ランサムウェア攻撃を受けると、病院は機能停止に陥り、治療の遅れや手術のキャンセル、患者ケアの低下を招きます。

不正アクセス

不正アクセスもよくあるサイバー攻撃です。サイバー犯罪者は、病院ネットワークの脆弱性を悪用して不正に侵入し、データ漏洩や医療記録の操作、重要なシステムの不正改ざんなどを起こし、患者の安全や病院運営に重大なリスクをもたらす可能性があります。

東京都の医療センターでは、職員のメールが不正アクセスを受け、患者と職員約3,700名の個人情報が流出しました。

トロイの木馬

トロイの木馬は、無害なファイルやソフトウェアに偽装して、病院内のネットワークに侵入し、機密情報の窃盗をはじめとした様々な攻撃をもたらすサイバー攻撃です。米国で最大級の医療ネットワークであるUHSは、トロイの木馬の被害を受けて、約250のシステムを停止することになりました。

病院が行うべき5つのサイバー攻撃対策

サイバー攻撃の脅威に対処するため、病院は強固なサイバーセキュリティ対策を実施する必要があります。ここからは、病院が行うべき5つのサイバー攻撃対策を解説します。

セキュリティソフトの導入

アンチウイルスやファイアウォール、侵入検知システムを導入することで、病院ネットワーク内での悪意ある活動を特定し、迅速に対処できるようになります。

2022年に厚生労働省が発表した調査によれば、半数以上の医療機関が適切な対応ができていないと判明。セキュリティソフトウェアの導入は基本のサイバー攻撃対策のため、必要なものを導入しましょう。

定期的なデータのバックアップ

病院は、定期的なデータのバックアップを実施し、ランサムウェア攻撃に備える必要があります。ヴィーム・ソフトウェアの調査によれば、ランサムウェアの被害者の80%が身代金を支払い、そのうち21%はデータの復旧ができなかったと回答しています。

つまり、現代のランサムウェア攻撃においては、身代金を支払ってもデータの復旧がされない可能性が高いのです。定期的に重要データのバックアップを実施すれば、病院にとって最も大きな脅威の一つであるランサムウェア攻撃に対処できます。

情報システムの脆弱性を修正

国内病院をターゲットにしたサイバー攻撃の事例を見ると、情報システムの脆弱性を狙った攻撃が多いです。実際に株式会社サイバーセキュリティクラウドの調査によれば、2022年上半期はソフトウェアの脆弱性を狙った攻撃が最も多く観測されたとのこと。

サイバー犯罪者は脆弱性をついて攻撃を仕掛けるため、定期的に情報システムやソフトウェアをアップデートし、脆弱性を修正しましょう。

スタッフの教育と訓練

人為的ミスは、サイバーセキュリティの弱点の1つです。病院は、職員に対するサイバーセキュリティの意識向上のためのトレーニングを開催し、強固なパスワードの重要性やフィッシングメールの対処法などを教育しましょう。

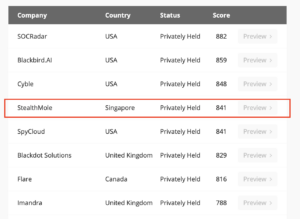

ダークウェブの監視

ダークウェブを監視することで、病院関連の情報の流出状況を確認できます。例えば、ダークウェブで病院のシステムのIDやパスワード、メールアドレスなどの情報を発見できれば、迅速に修正して潜在的なサイバー攻撃を予防できるでしょう。

もしくは患者情報などの機密情報漏洩を確認できれば、被害範囲を最小限に抑えられます。個人や病院がダークウェブにアクセスするのは様々なリスクが伴うため、専門家にダークウェブの監視を依頼するのがおすすめです。

定期的にダークウェブの監視を実施して、潜在的な脅威の早期発見と迅速な対応をするようにしましょう。

まとめ

医療業界はサイバー攻撃対策が不十分で、身代金を簡単に支払うケースが多いことからサイバー攻撃の標的となりやすいようです。サイバー攻撃の被害を受けると、病院業務の停止や風評被害などの損害を招きます。そのため、適切なセキュリティソフトウェアの導入や定期的なバックアップ、脆弱性の修正などを行いましょう。

また、ダークウェブを監視すれば、潜在的な脅威の早期発見や被害の予防ができます。「病院の機密情報は流出していないだろうか?」と不安になった場合、下記フォームより弊社の無料のダークウェブ調査へお申し込みください。